搜索到

5

篇与

的结果

-

![华为OSPF实验记录]() 华为OSPF实验记录 拓扑要求:1,根据图示配置正确的ip地址2,根据图示配置ospf协议及所属的区域,使全网互通3,AR1上有两个环回接口,为了减少路由表规模,需要配置区域汇总4,AR3上引入了两个环回接口地址(通过引入直连可实现)import direct5,AR3上对引入的路由汇总6,区域1希望降低路由计算、存储压力 ,同时考虑网络扩展,需要保留引入外部路由的功能。7,区域3外来人员较多,采用较安全的方式保证路由交互的安全性配置记录简述:1、配置ip地址:略过不写。2、宣告ospf各区,由于area3 不与骨干区area0 直接连接无法学习到其他区域的ospf路由,这里需要用到虚链路 vlink-peer,配置简述:area2 下 ar4 配置route-id 4.4.4.4 , ar5配置route-id 5.5.5.5;ospf下ar4 area2 配置vlink-peer 5.5.5.5 ,下ar5 area2 配置vlink-peer 4.4.4.4 使area3建立虚链路与骨干区直接相连。 3、area1下的abr(ar2)设置路由汇总 abr-summary 192.168.0.0 255.255.252.0 讲两个环回接口的路由汇总成一条。 4、ar3下的两个环回接口引入直连路由,ar3作为asbr(自治系统边界路由器)引入外部路由,ospf 下配置: import-route direct。 5、asbr-summary 172.16.0.0 255.255.252.0 路由汇总。 6、ar1 ,ar2 在区域1 下分别配置 nssa ,干掉 4 5 类lsa 保留外部路由。 7、区域3,ar5 和 ar6 分别ospf area3 配置authentication-mode md5 1 cipher admin 所有route的配置:[V200R003C00] # sysname ar1 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 1.1.1.1 255.255.255.0 # interface GigabitEthernet0/0/1 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack1 ip address 192.168.1.1 255.255.255.0 # interface LoopBack2 ip address 192.168.2.1 255.255.255.0 # ospf 1 area 0.0.0.1 network 1.1.1.0 0.0.0.255 network 192.168.1.0 0.0.0.255 network 192.168.2.0 0.0.0.255 nssa # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar1> -------------------------------------------------------- <ar2>disp cur <ar2>disp current-configuration [V200R003C00] # sysname ar2 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 1.1.1.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 2.2.2.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 area 0.0.0.0 network 2.2.2.0 0.0.0.255 area 0.0.0.1 abr-summary 192.168.0.0 255.255.252.0 network 1.1.1.0 0.0.0.255 nssa # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar2> -------------------------------------------------------- <ar3>disp cur [V200R003C00] # sysname ar3 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # ospfv3 1 # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 2.2.2.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 3.3.3.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack1 ip address 172.16.1.1 255.255.255.0 # interface LoopBack2 ip address 172.16.2.1 255.255.255.0 # ospf 1 asbr-summary 172.16.0.0 255.255.252.0 import-route direct area 0.0.0.0 network 2.2.2.0 0.0.0.255 network 3.3.3.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar3> -------------------------------------------------------- <ar4>disp cu [V200R003C00] # sysname ar4 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 3.3.3.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 4.4.4.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack0 ip address 44.44.44.44 255.255.255.0 # ospf 1 router-id 4.4.4.4 area 0.0.0.0 network 3.3.3.0 0.0.0.255 area 0.0.0.2 network 4.4.4.0 0.0.0.255 vlink-peer 5.5.5.5 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar4> -------------------------------------------------------- <ar5>disp cur [V200R003C00] # sysname ar5 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 4.4.4.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 5.5.5.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack0 ip address 55.55.55.55 255.255.255.0 # ospf 1 router-id 5.5.5.5 area 0.0.0.2 network 4.4.4.0 0.0.0.255 vlink-peer 4.4.4.4 area 0.0.0.3 authentication-mode md5 1 cipher %$%$>g}P.Dx'yG#4|05aM->+ONqz%$%$ network 5.5.5.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar5> ------------------------------------------------------- <ar6>disp cur [V200R003C00] # sysname ar6 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 5.5.5.2 255.255.255.0 # interface GigabitEthernet0/0/1 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 area 0.0.0.3 authentication-mode md5 1 cipher %$%$Z9fIL=J(P)F1XG)Q[$!,OOK!%$%$ network 5.5.5.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return结束,谢谢阅读。

华为OSPF实验记录 拓扑要求:1,根据图示配置正确的ip地址2,根据图示配置ospf协议及所属的区域,使全网互通3,AR1上有两个环回接口,为了减少路由表规模,需要配置区域汇总4,AR3上引入了两个环回接口地址(通过引入直连可实现)import direct5,AR3上对引入的路由汇总6,区域1希望降低路由计算、存储压力 ,同时考虑网络扩展,需要保留引入外部路由的功能。7,区域3外来人员较多,采用较安全的方式保证路由交互的安全性配置记录简述:1、配置ip地址:略过不写。2、宣告ospf各区,由于area3 不与骨干区area0 直接连接无法学习到其他区域的ospf路由,这里需要用到虚链路 vlink-peer,配置简述:area2 下 ar4 配置route-id 4.4.4.4 , ar5配置route-id 5.5.5.5;ospf下ar4 area2 配置vlink-peer 5.5.5.5 ,下ar5 area2 配置vlink-peer 4.4.4.4 使area3建立虚链路与骨干区直接相连。 3、area1下的abr(ar2)设置路由汇总 abr-summary 192.168.0.0 255.255.252.0 讲两个环回接口的路由汇总成一条。 4、ar3下的两个环回接口引入直连路由,ar3作为asbr(自治系统边界路由器)引入外部路由,ospf 下配置: import-route direct。 5、asbr-summary 172.16.0.0 255.255.252.0 路由汇总。 6、ar1 ,ar2 在区域1 下分别配置 nssa ,干掉 4 5 类lsa 保留外部路由。 7、区域3,ar5 和 ar6 分别ospf area3 配置authentication-mode md5 1 cipher admin 所有route的配置:[V200R003C00] # sysname ar1 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 1.1.1.1 255.255.255.0 # interface GigabitEthernet0/0/1 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack1 ip address 192.168.1.1 255.255.255.0 # interface LoopBack2 ip address 192.168.2.1 255.255.255.0 # ospf 1 area 0.0.0.1 network 1.1.1.0 0.0.0.255 network 192.168.1.0 0.0.0.255 network 192.168.2.0 0.0.0.255 nssa # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar1> -------------------------------------------------------- <ar2>disp cur <ar2>disp current-configuration [V200R003C00] # sysname ar2 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 1.1.1.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 2.2.2.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 area 0.0.0.0 network 2.2.2.0 0.0.0.255 area 0.0.0.1 abr-summary 192.168.0.0 255.255.252.0 network 1.1.1.0 0.0.0.255 nssa # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar2> -------------------------------------------------------- <ar3>disp cur [V200R003C00] # sysname ar3 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # ospfv3 1 # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 2.2.2.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 3.3.3.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack1 ip address 172.16.1.1 255.255.255.0 # interface LoopBack2 ip address 172.16.2.1 255.255.255.0 # ospf 1 asbr-summary 172.16.0.0 255.255.252.0 import-route direct area 0.0.0.0 network 2.2.2.0 0.0.0.255 network 3.3.3.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar3> -------------------------------------------------------- <ar4>disp cu [V200R003C00] # sysname ar4 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 3.3.3.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 4.4.4.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack0 ip address 44.44.44.44 255.255.255.0 # ospf 1 router-id 4.4.4.4 area 0.0.0.0 network 3.3.3.0 0.0.0.255 area 0.0.0.2 network 4.4.4.0 0.0.0.255 vlink-peer 5.5.5.5 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar4> -------------------------------------------------------- <ar5>disp cur [V200R003C00] # sysname ar5 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 4.4.4.2 255.255.255.0 # interface GigabitEthernet0/0/1 ip address 5.5.5.1 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # interface LoopBack0 ip address 55.55.55.55 255.255.255.0 # ospf 1 router-id 5.5.5.5 area 0.0.0.2 network 4.4.4.0 0.0.0.255 vlink-peer 4.4.4.4 area 0.0.0.3 authentication-mode md5 1 cipher %$%$>g}P.Dx'yG#4|05aM->+ONqz%$%$ network 5.5.5.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return <ar5> ------------------------------------------------------- <ar6>disp cur [V200R003C00] # sysname ar6 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load flash:/portalpage.zip # drop illegal-mac alarm # wlan ac-global carrier id other ac id 0 # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 5.5.5.2 255.255.255.0 # interface GigabitEthernet0/0/1 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 area 0.0.0.3 authentication-mode md5 1 cipher %$%$Z9fIL=J(P)F1XG)Q[$!,OOK!%$%$ network 5.5.5.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return结束,谢谢阅读。 -

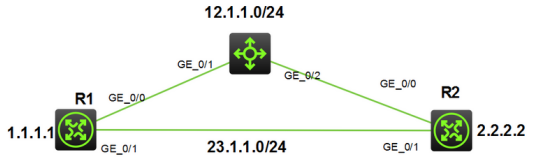

![华为BFD功能简单配置]() 华为BFD功能简单配置 BFD:Bidirectional Forwarding Detection,双向转发检查作用:毫秒级故障检查,通常结合三层协议(如静态路由、vrrp、ospf、BGP等)实现链路故障快速检查。bfd 全局使能BFDbfd 1 bind peer-ip 12.1.1.2 source-ip 12.1.1.1 配置BFD组1 discriminator local 1 本地标识1 标识需要互为对称 discriminator remote 2 远端标识2 commit 确认提交 静态路由调用BFDip route-static 0.0.0.0 0.0.0.0 23.1.1.2 track bfd-session 1OSPF调用BFDospf 1 bfd all-interfaces enable .

华为BFD功能简单配置 BFD:Bidirectional Forwarding Detection,双向转发检查作用:毫秒级故障检查,通常结合三层协议(如静态路由、vrrp、ospf、BGP等)实现链路故障快速检查。bfd 全局使能BFDbfd 1 bind peer-ip 12.1.1.2 source-ip 12.1.1.1 配置BFD组1 discriminator local 1 本地标识1 标识需要互为对称 discriminator remote 2 远端标识2 commit 确认提交 静态路由调用BFDip route-static 0.0.0.0 0.0.0.0 23.1.1.2 track bfd-session 1OSPF调用BFDospf 1 bfd all-interfaces enable . -

![OSPF之LSA个人理解]() OSPF之LSA个人理解 Type 1:Router Link States特点: 1、域内路由,仅在本区域传递,不会穿越ABR。 2、每台路由器都会产生。 3、包含本路由器的直连的邻居,以及直连接口的信息 Type 2:Net Link States特点: 1、仅在本区域传递 2、只有MA网络才会产生LSA2,由DR发出。 3、标识出本MA网中有哪些路由器以及本网的掩码信息。 Type 3:Sumary Net Link States特点: 1、域间路由,能泛洪到整个AS。 2、由ABR发出,每穿越一个ABR,其ADV Router就会变成此ABR的Router-id. 3、包含本区域中的路由信息,包括网络号和掩码。通俗点:就是ABR把一个区域的1、2类LSA转成3类LSA向另一个区域传播 例如图中:R2把Aear 0的路由信息告诉Aear 1,那么Aear 1就学到了Aear 0的路由了. Type 5:Type-5 AS External Link States特点: 1、域外路由,不属于某个区域。 2、ASBR产生,泛洪到整个AS。不会改变ADV Router。 3、包含域外的路由通俗点:5类LSA是通告整个AS区,经由此ASBR可以到外部网络,且所有路由器接受到的5类都不会改变(即一样的信息) 注意:有ASBR的区域不会产生4类LSA,为什么不会产生4类呢?4类LSA在什么情况下会产生呢。 例如:Aear 2有一个ASBR。Aear 2的ASBR产生5类LSA。但不会产生4类LSA 不会产生4类LSA,是因为5LSA+1LSA ,Aear 2的路由都知道去外部的路由。 Type 4:Summary ASB Link States特点: 1、把ASBR的Router-id传播到其他区域,让其他区域的路由器得知ASBR的位置。 2、由ABR产生并发出,穿越一个ABR,其ADV Router就会变成此ABR的Router-id.通俗点:4类LSA 是其它区域用来定位ASBR位置的。为什么要定位置呢? 因为其它区域通过5类LSA是不可以学到外部路由的。经过4类LSA的定位ASBR后,就可以学到去外部的路由了。这也回签上面的提的问题了。 例如:Aaer 0要学到到外部的路由,R1就必需要产生4类LSA。 1-5类LSA都好理解,7类LSA有点不好理解:当指Aear 2 为NSSA时 ASBR就会产生7类LSA Type 7:Type-7 AS External Link States特点: 特殊的域外路由,只存在于NSSA区域中。通俗讲: NSSA区域:没有5类LSA,于是也就没有4类LSA,但会生成7类LSA,且由ASBR产生,只在NSSA区域传播。与NSSA连接的区域(Aear 0):Aear 0左边的ABR会把7类LSA转为5类LSA传播 flood除NSSA区域的所有区域注意:此ABR不会产生4类LSA,为什么? 理解了这你就完全理解了7、5、4类LSA。 回头看5类LSA,Aaer0有1+5类LSA就可以学到外部的路由。所以不需要4类LSA 但Aaer 1的ABR必须产生产4类LSA,回头看4类LSA,就明白了。 在此你可以把Aear 0左边的ABR当成没配置NSSA的ASBR来理解。以上是我个人理解,请指教。

OSPF之LSA个人理解 Type 1:Router Link States特点: 1、域内路由,仅在本区域传递,不会穿越ABR。 2、每台路由器都会产生。 3、包含本路由器的直连的邻居,以及直连接口的信息 Type 2:Net Link States特点: 1、仅在本区域传递 2、只有MA网络才会产生LSA2,由DR发出。 3、标识出本MA网中有哪些路由器以及本网的掩码信息。 Type 3:Sumary Net Link States特点: 1、域间路由,能泛洪到整个AS。 2、由ABR发出,每穿越一个ABR,其ADV Router就会变成此ABR的Router-id. 3、包含本区域中的路由信息,包括网络号和掩码。通俗点:就是ABR把一个区域的1、2类LSA转成3类LSA向另一个区域传播 例如图中:R2把Aear 0的路由信息告诉Aear 1,那么Aear 1就学到了Aear 0的路由了. Type 5:Type-5 AS External Link States特点: 1、域外路由,不属于某个区域。 2、ASBR产生,泛洪到整个AS。不会改变ADV Router。 3、包含域外的路由通俗点:5类LSA是通告整个AS区,经由此ASBR可以到外部网络,且所有路由器接受到的5类都不会改变(即一样的信息) 注意:有ASBR的区域不会产生4类LSA,为什么不会产生4类呢?4类LSA在什么情况下会产生呢。 例如:Aear 2有一个ASBR。Aear 2的ASBR产生5类LSA。但不会产生4类LSA 不会产生4类LSA,是因为5LSA+1LSA ,Aear 2的路由都知道去外部的路由。 Type 4:Summary ASB Link States特点: 1、把ASBR的Router-id传播到其他区域,让其他区域的路由器得知ASBR的位置。 2、由ABR产生并发出,穿越一个ABR,其ADV Router就会变成此ABR的Router-id.通俗点:4类LSA 是其它区域用来定位ASBR位置的。为什么要定位置呢? 因为其它区域通过5类LSA是不可以学到外部路由的。经过4类LSA的定位ASBR后,就可以学到去外部的路由了。这也回签上面的提的问题了。 例如:Aaer 0要学到到外部的路由,R1就必需要产生4类LSA。 1-5类LSA都好理解,7类LSA有点不好理解:当指Aear 2 为NSSA时 ASBR就会产生7类LSA Type 7:Type-7 AS External Link States特点: 特殊的域外路由,只存在于NSSA区域中。通俗讲: NSSA区域:没有5类LSA,于是也就没有4类LSA,但会生成7类LSA,且由ASBR产生,只在NSSA区域传播。与NSSA连接的区域(Aear 0):Aear 0左边的ABR会把7类LSA转为5类LSA传播 flood除NSSA区域的所有区域注意:此ABR不会产生4类LSA,为什么? 理解了这你就完全理解了7、5、4类LSA。 回头看5类LSA,Aaer0有1+5类LSA就可以学到外部的路由。所以不需要4类LSA 但Aaer 1的ABR必须产生产4类LSA,回头看4类LSA,就明白了。 在此你可以把Aear 0左边的ABR当成没配置NSSA的ASBR来理解。以上是我个人理解,请指教。 -

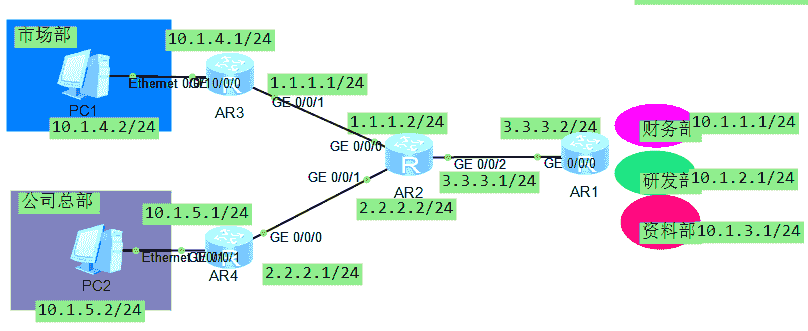

![华为路由策略实验]() 华为路由策略实验 一.拓扑二.要求实验需求: 1,全网启用ospf,使全网互通 2,市场部不能访问财务部和研发部 3,公司总部不能访问研发部 三.操作步骤 1.全网配置ospf,并且宣告网段(并不是重要部分不全写了 就写一台吧 ,其实我是懒) ospf 1 area 0.0.0.0 network 2.2.2.0 0.0.0.255 network 10.1.5.0 0.0.0.2552.财务部与研发部ip是10.1.1.0/24 ,10.1.2.0/24 我们在市场部的出口route(ar3)干掉ospf学习过来的ip段既可。创建acl acl number 2000 rule 5 deny source 10.1.1.0 0.0.0.255 rule 10 deny source 10.1.2.0 0.0.0.255 rule 15 permit ospf使用filter-policy 调用acl过滤路由 ospf 1 filter-policy 2000 import3.研发部ip是10.1.2.0/24,理论是干掉路由学习既可。这里就不用acl了,用另一种方法ip-prefix (标记ip前缀,相对ACL比较灵活的匹配掩码长度) 创建ip-prefix ip ip-prefix huawei index 10 deny 10.1.2.0 24 greater-equal 24 less-equal 32 ip ip-prefix huawei index 20 permit 0.0.0.0 0 less-equal 32 老规矩 调用! ospf 1 filter-policy ip-prefix huawei import按要求配置,大成功!

华为路由策略实验 一.拓扑二.要求实验需求: 1,全网启用ospf,使全网互通 2,市场部不能访问财务部和研发部 3,公司总部不能访问研发部 三.操作步骤 1.全网配置ospf,并且宣告网段(并不是重要部分不全写了 就写一台吧 ,其实我是懒) ospf 1 area 0.0.0.0 network 2.2.2.0 0.0.0.255 network 10.1.5.0 0.0.0.2552.财务部与研发部ip是10.1.1.0/24 ,10.1.2.0/24 我们在市场部的出口route(ar3)干掉ospf学习过来的ip段既可。创建acl acl number 2000 rule 5 deny source 10.1.1.0 0.0.0.255 rule 10 deny source 10.1.2.0 0.0.0.255 rule 15 permit ospf使用filter-policy 调用acl过滤路由 ospf 1 filter-policy 2000 import3.研发部ip是10.1.2.0/24,理论是干掉路由学习既可。这里就不用acl了,用另一种方法ip-prefix (标记ip前缀,相对ACL比较灵活的匹配掩码长度) 创建ip-prefix ip ip-prefix huawei index 10 deny 10.1.2.0 24 greater-equal 24 less-equal 32 ip ip-prefix huawei index 20 permit 0.0.0.0 0 less-equal 32 老规矩 调用! ospf 1 filter-policy ip-prefix huawei import按要求配置,大成功! -

![OSPF里几个特殊区域(stub、Totally stubby、NSSA、Totally NSSA)总结]()